О чем материал

Разбираемся, как будут развиваться киберугрозы в ближайшие пять лет.

Атаки как сервис

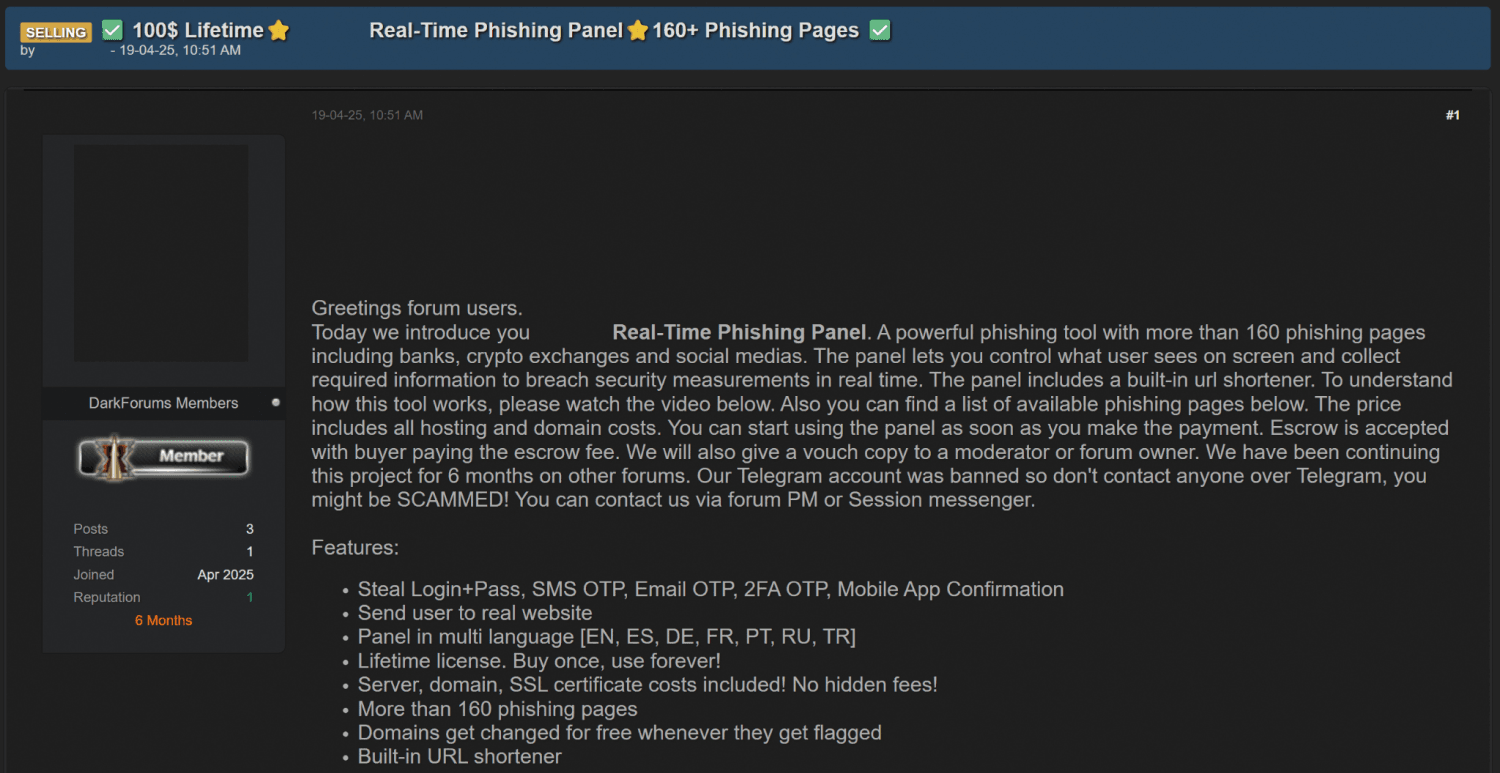

Сервисная модель атак уже достаточно широко используется злоумышленниками. К примеру, услуги phishing-as-a-service (см. рис. 1) и malware-as-a-service свободно продаются в даркнете. В целом ВПО дешевле и удобнее брать в аренду, чем разрабатывать с нуля, поэтому в ближайшие пять лет большинство киберпреступников, скорее всего, уйдут от самописных решений. При этом сервисная модель злоумышленников будет все больше походить на нашу: по аналогии с кибербезом в ней появятся почасовая оплата, тарифы «за жертву» и другие подписки. Это приведет к снижению порога квалификации злоумышленников и, как следствие, к росту количества атак.

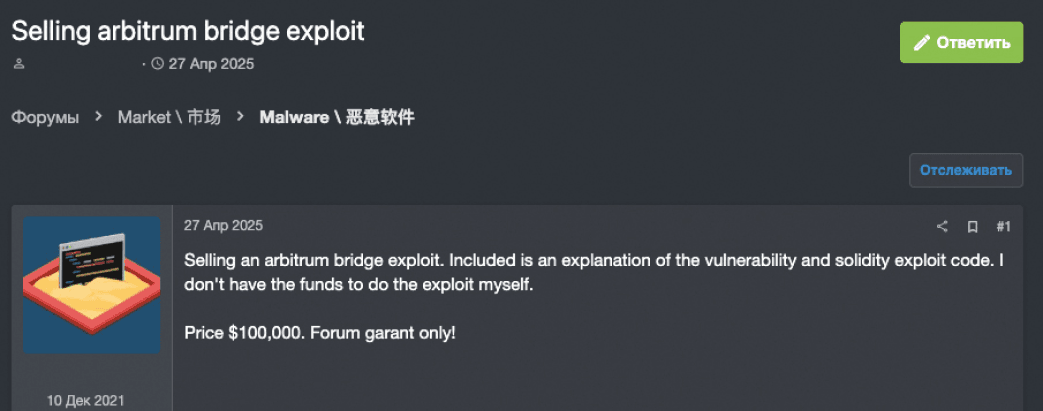

Стоит выделить еще два направления, которые пока не ушли в массы, но активно набирают популярность. Первое — exploit-as-a-service (см. рис. 2). Сегодня цена 0-day может доходить до нескольких миллионов долларов — не каждый злоумышленник, планирующий атаку, может себе это позволить. Сервисная модель же снизит стоимость эксплойтов и сделает эксплуатацию уязвимостей доступнее, что увеличит число успешных атак на организации.

Второе направление — access-as-a-service (см. рис. 3). Киберпреступники уже начинают продавать первоначальные доступы и определенно будут наращивать оборот: если злоумышленники по каким-то причинам не могут или не хотят развивать атаку, они продают эту возможность коллегам по рынку.

В продолжение темы access-as-a-service. Злоумышленники также активно продают аккаунты на даркнет-форумах и других тематических ресурсах. Раньше, чтобы получить к ним доступ, нужно было обладать определенной репутацией и квалификацией (грубо говоря, доказать, что ты чего-то стоишь). Теперь же можно просто купить аккаунт и пользоваться всеми привилегиями — например, получить доступ к информации и объявлениям, которые помогут в реализации атаки.

Импортозамещение

В 2024 г. наши коллеги из PT SWARM обнаружили в российском ПО примерно в три раза больше уязвимостей, чем в 2023-м. Российские компании в спешке заменяют иностранное ПО: одни — просто для галочки, вторые — потому что его использование несет определенные риски и т. д. Однако отечественный софт нередко страдает детскими болезнями: при быстрой разработке приоритетом становится функциональность, а безопасность отходит на второй план.

Отмечу, что проблема с импортозамещением касается не только софта, но и железа. Здесь ситуация значительно сложнее: у нас нет массового производства аппаратных компонентов, и к 2030 г. ситуация вряд ли изменится кардинально. Если производители не займутся проблемой системно, мы можем столкнуться с новым трендом — переходом злоумышленников от закладок в ПО к закладкам в железе. Для отечественных компаний оно станет особенно уязвимой точкой.

В обозримом будущем продуктов на российском рынке станет больше, а качество отдельных решений улучшится. Но вместе с тем увеличится и количество уязвимостей, и общее число атак. С учетом озвученного ранее тренда на exploit-as-a-service, риски возрастают еще сильнее. Эксплуатация уязвимостей уже входит в топ 3 наиболее популярных методов атаки (на нее приходится примерно треть успешных кейсов), и количество подобных инцидентов, скорее всего, будет расти.

Умные устройства

Сегодня IoT-устройства внедряют все — от заводов до транспортных компаний и городских служб. Проблема в том, что большинство подобных устройств остаются небезопасными — это одно из самых уязвимых звеньев инфраструктуры. К 2030 г. их защищенность, безусловно, вырастет, но и распространенность увеличится кратно. Скорее всего, нас ждут IoT-ботнеты и массовый промышленный шпионаж.

Отдельные опасения вызывает использование IoT-устройств в социально значимых системах: энергетике, промышленности и городских сетях. Например, от балансирующих нагрузку датчиков на электростанциях и систем управления светофорами напрямую зависит безопасность граждан. Сегодня атаки на подобные системы носят точечный характер и вызывают широкий резонанс, но, если к 2030 г. геополитическая обстановка обострится, таких кейсов станет больше.

Эксперты Positive Labs взламывали умную елку в рамках исследования для Positive Research. Это безобидный пример, но, если моргать начнет не гирлянда, а оборудование на ядерной электростанции, проблема вырастет до государственного уровня

Цифровые двойники

Цифровые двойники уже применяются повсеместно — от промышленности (контроль состояния оборудования, плановый ремонт, оптимизация линий) до умных городов (читайте наши интервью с экспертами ИЦ «Безопасный транспорт»: 1, 2). Пока все это выглядит как «распространение цифровизации», но важно понимать: атаки на двойников могут привести к сбоям на реальных объектах. Например, если злоумышленники скомпрометируют двойник газовой турбины и будут постепенно подменять данные о температуре или давлении, сервис начнет выдавать ошибочные рекомендации и настоящая турбина рано или поздно выйдет из строя. Аналогично с двойниками умных зданий: эксплуатация уязвимости в цифровой модели по цепочке может привести к отключению реальных систем.

Кратко обозначу тренды на горизонте пяти лет:

- Все больше процессов в цифровых двойниках будут управляться ИИ. Это откроет возможности для атак на ИИ-модели (например, путем отравления обучающих данных).

- Сейчас цифровые двойники — это разрозненные сущности, но к 2030-му их будут активно объединять в крупные платформы/экосистемы, чтобы централизованно анализировать данные. Для этого будут создаваться унифицированные API-протоколы, которые, конечно же, станут целями злоумышленников.

- Стоимость IoT-устройств и цифровых двойников снизится. Они получат массовое распространение и придут в малый и средний бизнес, где нет полноценных ресурсов на защиту. Соответственно, число атак на SMB вырастет.

- Наконец, цифровые двойники будут прогнозировать не только технические показатели систем, но и человеческий фактор. Например, усталость операторов или возможность ошибки персонала. Это откроет новые возможности для злоумышленников.

Атаки на критическую инфраструктуру редко происходят здесь и сейчас: они требуют длительной подготовки, и цифровые двойники в этом смысле не станут исключением.

Атаки на автономный транспорт

Не думаю, что к 2030 г. мы массово пересядем на беспилотные автомобили (инфраструктура, да и мы сами, к этому попросту не готовы), но число киберинцидентов, связанных с транспортом, все равно будет расти. Это могут быть атаки на бортовые компьютеры и облачные системы управления, компрометация алгоритмов вождения или ИИ-ассистентов и т. д. Но, на мой взгляд, самым реалистичным и распространенным сценарием атак будут утечки данных. Машины уже собирают огромные массивы информации, которые можно использовать для слежки или киберразведки (например, в условиях обострения геополитической ситуации). Через пять лет подобные кейсы могут стать массовыми.

Подробнее о безопасности беспилотных автомобилей — в нашей статье

Информационная война и дипфейки

Изначально дипфейки скорее были инструментом политической и идеологической борьбы, а теперь активно применяются для атак на бизнес и госструктуры. Злоумышленники генерируют дипфейки руководителей компаний и просят сотрудников выдать доступы, документы или другие ценные данные. Это отличный пример социальной инженерии 2.0.

К 2030 г. проблема усугубится, потому что качество дипфейков заметно вырастет, а генерировать их можно будет в реальном времени с минимальной задержкой (по аналогии с масками для соцсетей). На рынке наверняка появятся облачные сервисы, позволяющие проводить атаки на десятки тысяч аккаунтов одновременно. Более того, модели научатся предугадывать реакцию аудитории, поэтому бороться с дезинформацией станет еще сложнее.

Спутники и геополитика

Спутники — это не только космические аппараты, но и огромная наземная инфраструктура. Поверхность атаки здесь достаточно большая, и расширяется она в том числе из-за целого зоопарка устаревшего ПО. Многие устройства эксплуатируются по несколько десятков лет и работают на софте, для которого уже не выпускаются обновления. То есть многие уязвимости уже известны — вопрос только в том, как добраться до целевой системы.

Критичность спутниковой инфраструктуры сложно переоценить: от нее зависят связь, навигация, обороноспособность, метеорология и т. д. Поэтому в кризисной геополитической ситуации спутники неизбежно вызовут интерес кибергруппировок. Кроме того, если государственный спутник будет выведен из строя, в ход пойдут ответные меры (всевозможные санкции) и общая милитаризация. По сути, это максимально эффективный способ эскалации как кибервойны, так и геополитической напряженности в целом. При таком раскладе кибершпионаж и заранее подготовленные доступы превращаются в инструмент геополитического воздействия.

Можно ли минимизировать риски? Да, но полностью закрыть этот вопрос к 2030 г. не получится. Важно понимать: атака на спутниковую систему — это не про exploit-as-a-service. Чтобы вывести из строя спутник или обосноваться в его наземной инфраструктуре, придется годами изучать инфраструктуру жертвы, выбирая подходящий момент для удара.

Атаки на банковские экосистемы

К 2030 г. головной болью отрасли будет защита даже не самих банков, а компаний, входящих в их экосистемы. Это могут быть маркетплейсы, платежные сервисы, собственные интеграторы — все со своими подрядчиками, которые все чаще становятся целями злоумышленников.

Финансовый сектор — один из самых защищенных в России, поэтому киберпреступникам проще атаковать небольшую дочку или внешнего партнера, через которого можно попасть в экосистему банка и добраться до целевой инфраструктуры. Соответственно, на горизонте пяти лет мы увидим активное развитие методов атак на цепочки поставок.

Подрядчики, которые не заботятся о своей кибербезопасности, — это одна из главных проблем и огромная головная боль для всей критической инфраструктуры.

***

На фоне разговоров о росте киберугроз все чаще звучит идея об «откате в аналог». Это действительно возможно, но только на критически важных объектах. Там могут намеренно притормозить цифровизацию, чтобы повысить защищенность ИС. Однако для крупного бизнеса подобный сценарий маловероятен: цифра давно стала конкурентным преимуществом. Трудно представить, что современный банк свернет поддержку приложения и вернет клиентов в отделения — на это просто никто не согласится.

Устанут ли люди от технологий и решат ли отказаться от них добровольно? Скорее всего, нет, потому что цифровые системы делают нашу жизнь проще. Да, технологии всегда несут за собой риски, но выгода все равно перевешивает.