Каждый год, ровно в полночь с 31 декабря на 1 января, миллионы детей по всему миру получают подарки. За этим чудом стоит отлаженная, высоконагруженная, распределенная логистическая система с элементами искусственного интеллекта, почтовыми шлюзами, IoT-устройствами, встроенными в сани Деда Мороза, ошейники оленей и умные подарочные коробки, а также, конечно, с центральным сервером. Он размещен в самом труднодоступном месте на земле (на Северном полюсе) и обрабатывает самое ценное, что может существовать, — оцифрованные мечты детей, а это персональные данные самой высокой степени критичности. Но что, если этот волшебный механизм станет мишенью для атак? Что, если уязвимость в нем найдет не ребенок, а APT-группировка, которая захочет нарушить привычный ход вещей и потребовать выкуп от бородача в красной шубе и валенках? Об одной такой группировке — Grinch APT — мы расскажем в нашем новом исследовании...

Резиденция Деда Мороза как критическая инфраструктура

Для начала посмотрим на резиденцию Деда Мороза как на инфраструктуру, требующую защиты. И этот северный технологический кластер может дать фору многим бигтехам по используемым технологиям:

- центр обработки писем (почтовые серверы и песочницы для проверки всякой заразы);

- система оценки поведения детей (ML-модель, построенная на родительских жалобах, учительских оценках и школьных дневниках);

- мастерские подарков, обеспечивающие масштабное и полностью автоматизированное производство полного цикла (АСУ ТП);

- логистический центр доставки (ГЛОНАСС-трекинг саней и мешков с подарками, умная маршрутизация оленьих упряжек, развозящих детские мечты в канун Рождества и Нового года);

- хранилище «Хорошие мальчики и девочки» (база очень чувствительных персональных данных и CRM-система с карточками предпочтений и заказов для каждого ребенка);

- эльфоподдержка (служба Service Desk уровня Tier3, принимающая детские и родительские письма, разбирающая корявый детский почерк);

- склад готовой продукции (выделенные помещения с системами контроля и управления доступом с видеонаблюдением и иными средствами охраны).

Все узлы связаны между собой по топологии «снежинка» с помощью защищенных сертифицированными СКЗИ каналов связи, работают 24/7 и имеют резервные копии… — по крайней мере, так написано в документации и должно было быть реализовано согласно всем требованиям.

Что такое APT Grinch и что стоило бы предусмотреть в модели угроз?

APT Grinch — это собирательный образ идеологически мотивированной группировки. Она жаждет помешать новогоднему празднику и для этого хочет реализовать угрозы, способные целенаправленно нарушить работоспособность «магической инфраструктуры» с долгосрочными последствиями:

| Магическая атака APT Grinch | Реальный аналог в мире ИБ |

| Маскировка под письмо от ребенка с вредоносным вложением | Фишинг / целевой фишинг |

| Поддельные эльфы с доступом к мастерским и складам готовой продукции | Внутренняя угроза |

| Внедрение вредоносного ПО в игрушки | Атака на цепочку поставок |

| Переопределение маршрутов доставки | GPS/ГЛОНАСС Spoofing/MITM |

| Сниффинг волшебной пыли с Wi-Fi-саней | Атаки на IoT / мобильные устройства |

| Блокировка портала желаний | DDoS |

| Кража списка послушных детей | Утечка данных |

| Перехват отправляемых новогодних писем с желаниями | Перехват и утечка данных |

| Подделка логов поведения | Timestomping и нарушение целостности журналов регистрации |

| Обман системы оценки поведения детишек | Отравление датасетов в ML |

Где тонко в инфраструктуре Деда Мороза?

Какие векторы атак может использовать APT Grinch для проникновения в инфраструктуру и за счет чего эта группировка может развить свой успех, попав внутрь зимней резиденции? Начнем с очевидных первичных векторов атак:

- Почтовый сервер, который принимает письма детишек в любом формате, в любой кодировке и от любых источников, не проверяя их содержимого. Иногда письма и вовсе запечатаны и подписаны «лично в руки Деду Морозу», что не позволяет эльфам проверять их, прежде чем передавать главному зимнему волшебнику. Отдельные дети просто присылают ссылки на внешние ресурсы с требованием «Хочу вот это!».

- Мобильный доступ у оленей без MFA. Звучит странно, но сани с подарками непрерывно передают телеметрию о своем местонахождении и загрузке на центральный диспетчерский пункт. И делают они это по обычному SSH без многофакторной аутентификации и с неизменяемым паролем, который давно попал в очередную «мать всех утечек».

- Использование устаревшего SSL на портале «Загадай желание», что позволяло перехватывать все передаваемые от детей и их родителей письма, содержащие персональные данные.

Недостаточный контроль подрядчиков

Игрушки поступают из десятков мастерских, часть из них — от внешних эльфов-фрилансеров, часть собирается в резиденции из полученных деталей. Кто проверяет прошивку на «умных» говорящих медведях или контролирует, из качественной ли ткани сотканы носки, которые так любят отцы детей, втайне также пишущие письма Деду Морозу? И хотя глобализация нынче не в моде, а число стран происхождения поставщиков сильно сократилось, можно ли быть уверенным, что пищалка, собранная товарищем по имени Лу Цзынь, в новогоднюю ночь не заиграет мелодию из списка экстремистских материалов Минюста?

Отсутствие сегментации

Почтовая станция напрямую тянется к базе с именами детей? Эльф у входа в резиденцию способен подключиться к системе управления подарочной сборочной линией? А Снегурочка из своей светлицы может не только читать письма, но и обучать модель, которая решает, был ребенок хорошим или нет?

Если вы отвечаете «да» хотя бы на один из этих вопросов, у меня для вас плохие новости. Где DMZ? Где Zero Trust? Где, в конце концов, элементарная сегментация? Сейчас ваша архитектура напоминает новогодний утренник без сценария: кто угодно может выйти на сцену, взять микрофон и вручить подарок кому захочет — даже Гринчу. Кстати, Гринч тоже может прийти на утренник… Пора распределить роли, построить декорации и повесить кулисы. Потому что даже в сказке должен быть контроль доступа для людей, саней, устройств и сказочных животных. В конце концов, зачем оленю иметь доступ в… куда-нибудь, кроме своего стойла?

Слабая осведомленность персонала

Эльфы не прошли обучение и не знают, что можно, а что нельзя делать с приходящей корреспонденцией. Некоторые до сих пор открывают «открытки от Microsoft» в .exe-архивах. Олени подбирают с земли всякую гадость и тащат ее в резиденцию, минуя охрану на входе. А Снегурочка, увидев яркий баннер с надписью «Ваша аура изменилась! Узнайте почему», кликает — и уже через минуту оказывается на фишинговом сайте с «новогодним гаданием», которое просит ввести корпоративную почту и пароль. Результат? Подарки попали не к тем детям, база писем зашифрована, а вместо «С Новым годом!» теперь на экране неприятная зеленая морда, говорящая противным голосом: «Ваши файлы похищены. Переведите 1 BTC».

Что может сделать Дед Мороз?

Если даже у него с санями и эльфами случаются инциденты — не беда. Главное, чтобы были не только подарки, но и план безопасности. Вот что Деду Морозу стоит предпринять, чтобы в следующем году APT Grinch, APT GreyWolf, APT Crampus, APT IceBabe не пробрались в его инфраструктуру:

- Внедрить сегментацию — и по зонам, и по ролям. Разделить мастерскую, склад подарков и комнату анализа писем. Пусть эльф, отвечающий за упаковку игрушек, не имеет доступа к базе писем или к панели управления оленями и санями.

- Настроить Zero Trust — даже Снегурочке. Никому не доверять по умолчанию. Проверка всех: эльфов, оленей, писем, даже самого себя в зеркале.

- Провести обучение сотрудников. Курсы для эльфов: что такое фишинг, зачем нужны обновления и почему не стоит вставлять в сервер найденную у елки флешку с надписью «Песни-2026».

- Обновить сани и весь парк IoT-оленей. Да, у них тоже бывают уязвимости. Особенно если они до сих пор подключаются к Wi-Fi без пароля.

- Настроить резервное копирование — и хранить бэкапы не под елкой. Бэкап списка хороших детей, базы писем и маршрутов доставки — только в зашифрованном и протестированном виде. А то потом опять вручную вспоминать, кому был положен конструктор Lego, кому — китайское домино, а кому — варежки и инструмент для изготовления снежков.

- Создать SOC (Северный операционный центр). Круглосуточный мониторинг, реагирование на инциденты, ловля APT Grinch на ранних стадиях. И конечно, SIEM в красивом снежном интерфейсе в красных тонах.

- Проверить всех подрядчиков и внешних эльфов. Особенно тех, кто приносит «волшебные решения» без документации. Атак на цепочку поставок никто не отменял — даже в сказках.

- Периодически проводить кибериспытания. Пригласить этичных гномов, чтобы они попробовали проникнуть в резиденцию и рассказали, где дыры и как они могут быть использованы для реализации недопустимого для Деда Мороза. Потому что лучше они, чем Гринч.

- Назначить дежурного на праздники. Кто-то должен быть на связи, если 31 декабря в 23:55 начнут шифроваться слова песни про елочку, а сани поедут не по тому маршруту.

- И наконец, не забывать: безопасность — это не волшебство, а процесс. Даже если у вас волшебная палочка, все равно нужно шифровать данные, обновлять системы и проверять логи. Потому что самый волшебный подарок — это спокойный сон после анализа инцидента, которого не случилось.

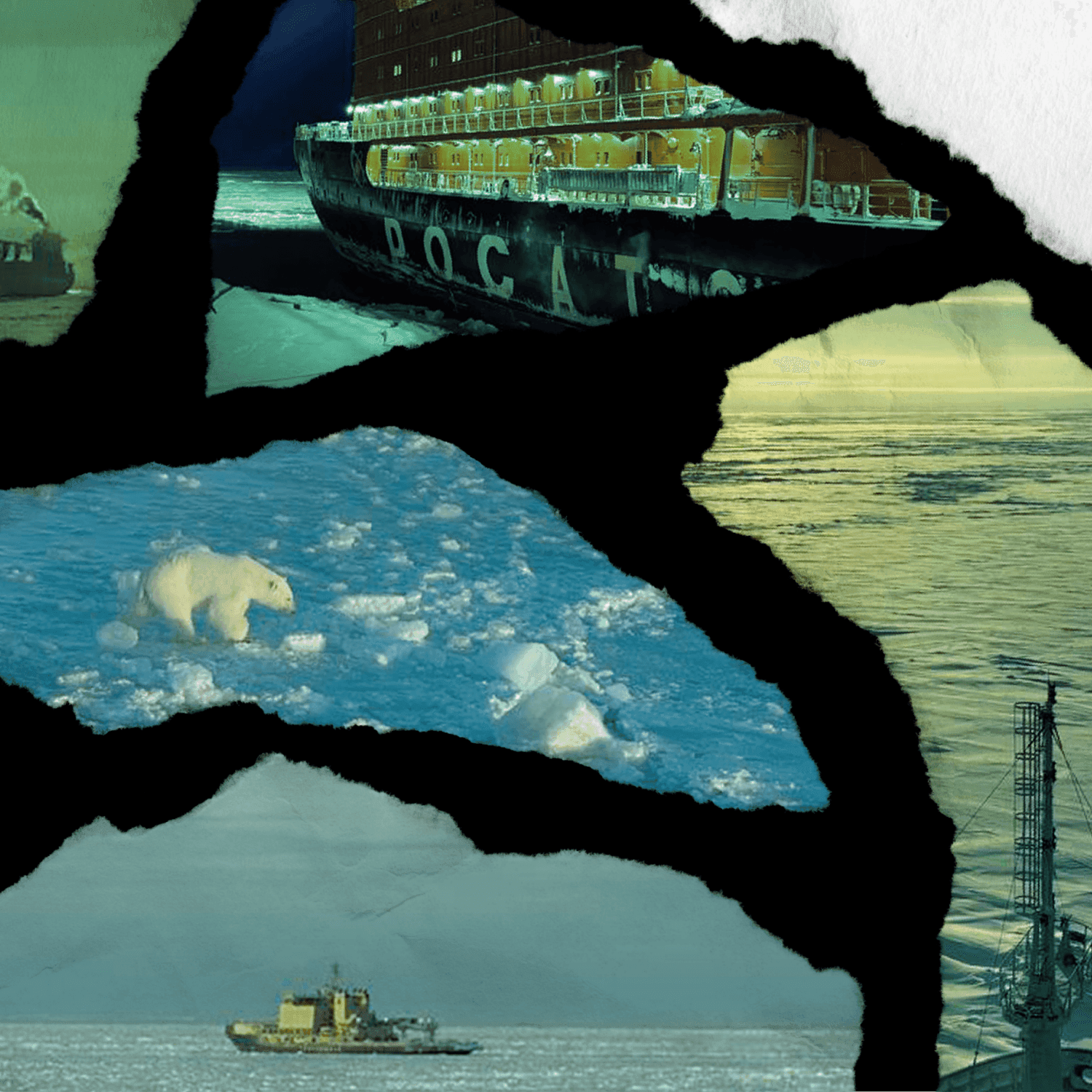

Кибербезопасность при низких температурах. На что обратить внимание!

- Низкие температуры требуют оборудования в промышленном исполнении. В случае использования автономно работающих устройств их аккумуляторы должны быть спрятаны в специальные кожухи, так как при замерзании устройства отказывают.

- Штормы, наледь, снежные заносы могут блокировать доступ к средствам защиты и затруднять их физическое обслуживание, что требует от средств максимальной автономности и устойчивости к перегрузкам и обрывам связи.

- Медленная и нестабильная связь, поскольку низкоорбитальные спутники плохо работают в крайних широтах. Это приводит к проблемам с обновлениями средств ИБ и невозможности мониторинга в реальном времени для SIEM, EDR, NTA и т. п. Облачные SOC тоже не всегда доступны в режиме 24х7, и поэтому нужны системы с большим буфером для локального хранения логов и их выгрузки по расписанию. Помню, как я с хребта Мустатунтури под Мурманском подключался по работе к телеконференции только через норвежский Telenor, так как на полуострове Рыбачий не работал на тот момент ни один российский оператор связи.

- Ограниченный доступ к персоналу и техподдержке в северных широтах означает, что те же средства криптографической защиты информации должны иметь возможность перезапуска без необходимости ручной загрузки криптографических ключей. Возрастают требования и к удаленной диагностике.

- Часто для связи используют спутниковые каналы связи, которые относительно легко глушатся (если ваша модель нарушителя включает эту угрозу).

- Требуется учитывать социально-психологические аспекты работы в изолированном пространстве в условиях полярной ночи (это может приводить к различным негативным последствиям). Это Деду Морозу со Снегурочкой и оленями хорошо, а каково одинокому ИБ-шнику?

- Требуются навыки управления оленьими упряжками. Права категории B не подходят, как и категории А.

А если атака все же произошла?

Что делать, если APT Grinch все-таки прорвалась и украла список хороших детей? Подарить ей не root-доступ, а красиво упакованную березовую розгу. С подписью «Для особо инициативных». Но до этого придется действовать по-взрослому:

- Зафиксировать инцидент. И не забудьте задокументировать каждую снежинку, упавшую не туда.

- Уведомить Северное управление по защите сказочных данных и Полярный центр координации бурых медведей. Скрывать ничего нельзя, иначе на следующий год в резиденцию пришлют проверяющих с толстыми длинными посохами.

- Созвать экстренное совещание в центре управления санями. Провести разбор полетов, выяснить, кто пустил Гринча через VPN без MFA, и обновить план реагирования.

Потому что даже в мире волшебства есть суровая истина: инциденты случаются, но хуже — когда к ним не готовы.

Вместо эпилога

APT Grinch — это не просто вымышленный персонаж. Это метафора реальных рисков, которые становятся особенно опасными в моменты пиковых нагрузок, сезонности и большой эмоциональной перегрузки. Резиденция Деда Мороза — такая же инфраструктура, как центр обработки данных банка, логистическая платформа маркетплейса или облачный сервис «Госуслуг». Просто в ней больше мандаринов и волшебства.

И помните, если в этом году ваш SOC зафиксирует странную активность 31 декабря в 23:59, не спешите блокировать периметр и бежать накатывать… обновления — возможно, это не сбой, а долгожданный подарок.

Чеклист. Готова ли ваша инфраструктура к визиту APT Grinch?

Проверьте, все ли в порядке в вашей «резиденции»:

| ✅ | Задача | Комментарий |

| ☐ | Проведена сегментация сети | Письма от детей не должны попадать напрямую в бухгалтерию. Даже если это письма о налоговом вычете, пусть и от Тани 7 лет |

| ☐ | Почтовый сервер умеет отличать детей от фишеров | Не открываем письма с темой «Срочно! Я был хорошим, но меня забыли!» с вложением goodboy_final.pdf.exe |

| ☐ | Все пароли ушли на пенсию, как и «qwerty123» | Да, даже у того эльфа, который «просто пишет отчеты» |

| ☐ | MFA включена даже у оленей, не говоря уже об эльфах | Потому что доступ к саням — это критическая точка входа |

| ☐ | Smart-подарки не подслушивают | Если плюшевый медведь отправляет трафик в неизвестную страну — это не потому, что он скучает по дому |

| ☐ | Резервная копия списка «хороших детей» есть. И «плохих» тоже | И она не лежит в Excel-файле на рабочем столе у главного эльфа под названием «Забери меня» |

| ☐ | Доступ к главной мастерской строго по ролям | Нет, дизайнер игрушек не должен перезапускать АСУ ТП. Даже в новогоднюю ночь |

| ☐ | Запланировано обновление систем безопасности до 31 декабря | Чтобы не случилось новогоднего чуда с CVE-2022-хорошо-хоть-не-2017 |

| ☐ | На складе подарков стоит решение Data Security | Чтобы никто не «унес» 200 PlayStation в рюкзаке |

| ☐ | SOC не ушел в отпуск до 10 января | Потому что APT Grinch не отдыхает. Особенно на праздниках |

| ☐ | Принят план реагирования на инциденты | Сценарий «Гринч украл все» тоже рассмотрен и описан в плейбуке |

| ☐ | Куранты проверены | Время на всех санях синхронизировано |

| ☐ | Назначен ответственный за праздничный инцидент-бридж | Желательно — не самый счастливый эльф, но самый спокойный, способный оперативно собрать всех в новогодную ночь, а не заснуть над очередным бокалом шампанского, когда в резиденции властвует APT Grinch |

Если вы поставили галочку напротив всех пунктов, можно со спокойной душой отправляться пить какао, наблюдать за северным сиянием и ждать логов с саней в реальном времени. Если нет — еще не поздно. До Нового года осталась… ровно одна ночь, чтобы успеть все починить.