О чем статья

Исследуем безопасность промышленных систем дистанционного управления

Насколько безопасны промышленные системы дистанционного управления? Этот вопрос возник у меня во время прогулки с ребенком, когда мы увидели, как машина-манипулятор разгружает бордюры прямо на тротуаре. Мой взгляд зацепила одна деталь: между пультом управления в руках оператора и самой машиной не было провода. «Радиоканал…» — подумал Штирлиц я, а значит, в теории есть возможность удаленного воздействия на оборудование.

В 2018 г. Trend Micro уже публиковала исследование безопасности систем дистанционного управления — выводы, к сожалению, были неутешительными. Но с тех пор сменилась элементная база, появились новые вендоры и т. д., поэтому мы ожидали, что актуальные модели окажутся более защищенными...

Что мы исследовали

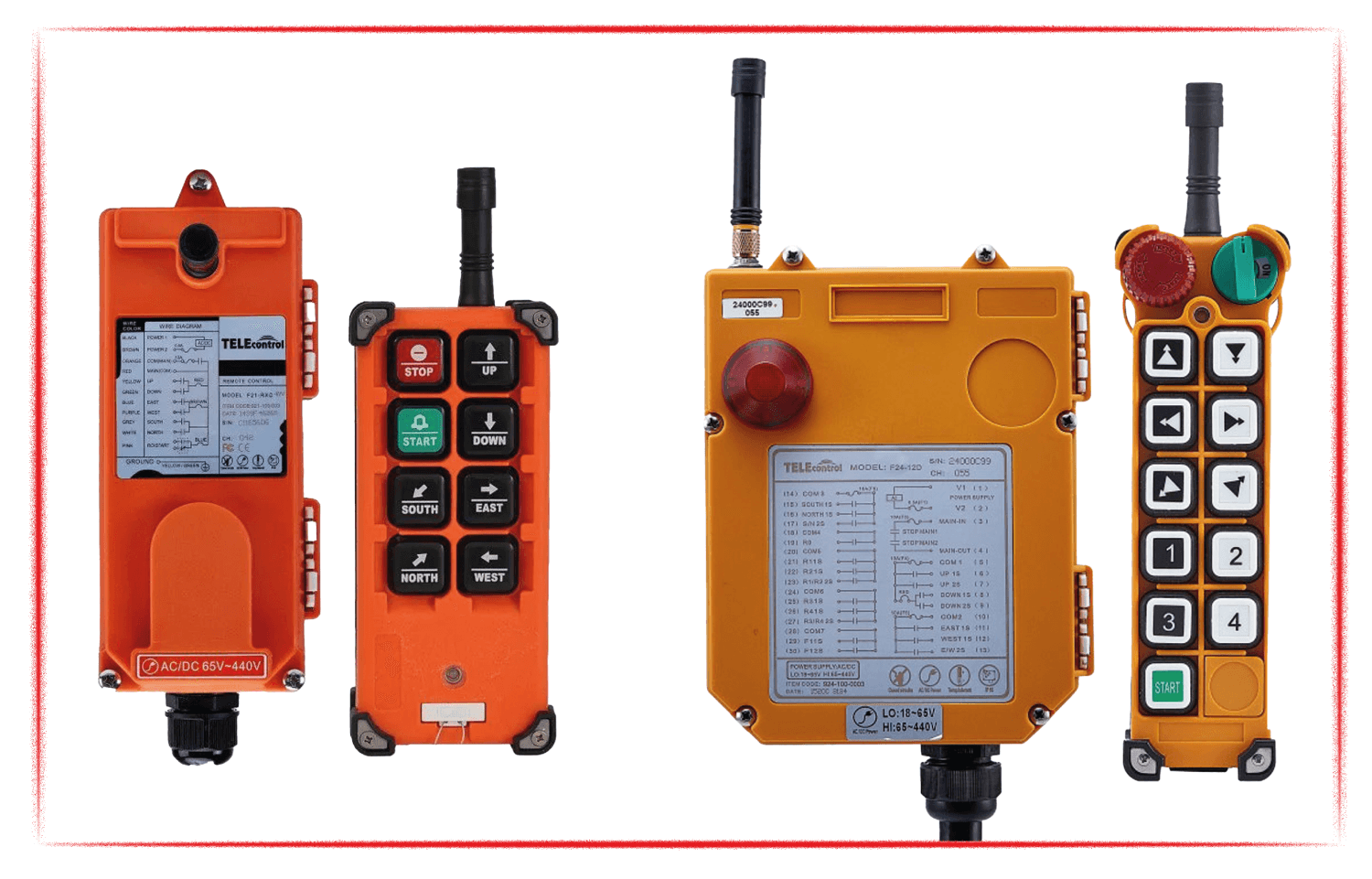

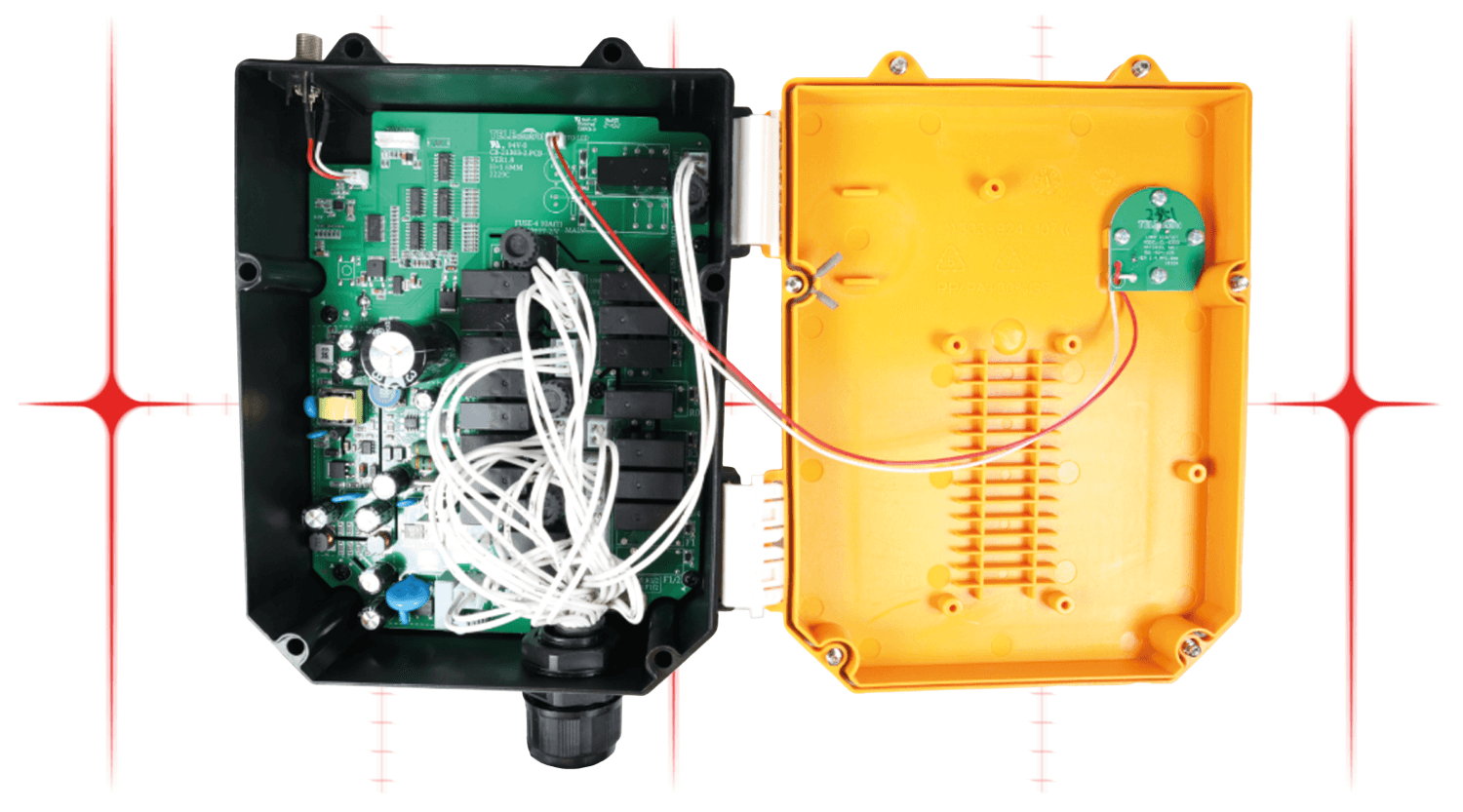

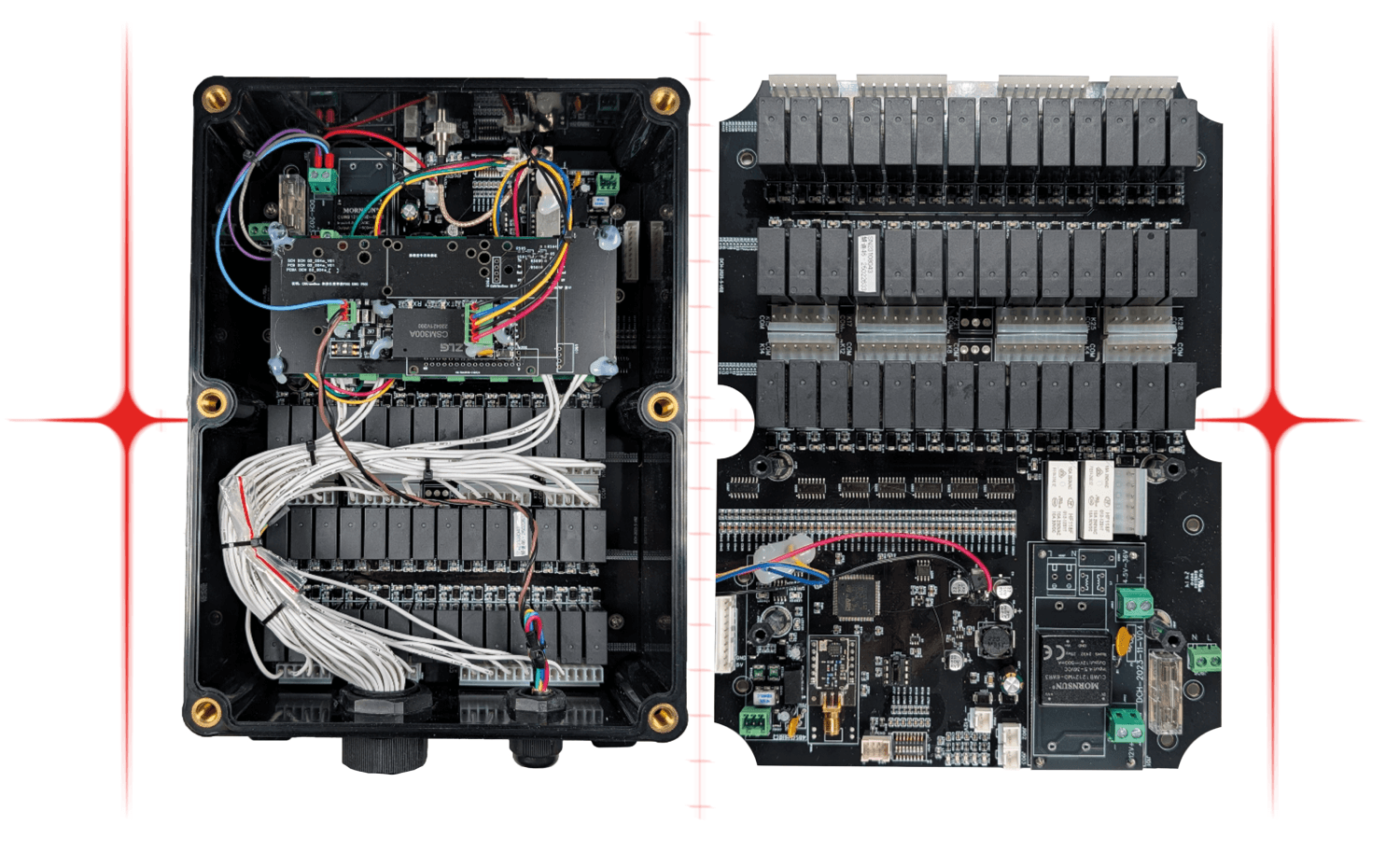

Типовой комплект дистанционного управления включает пульт оператора и приемник, который устанавливается на промышленное оборудование (краны, бетононасосы, всевозможные манипуляторы и др.). В большинстве случаев приемник подключается по простой схеме: нормально разомкнутые реле при получении команды замыкают цепь. Этот подход позволяет управлять любым оборудованием с минимальными затратами.

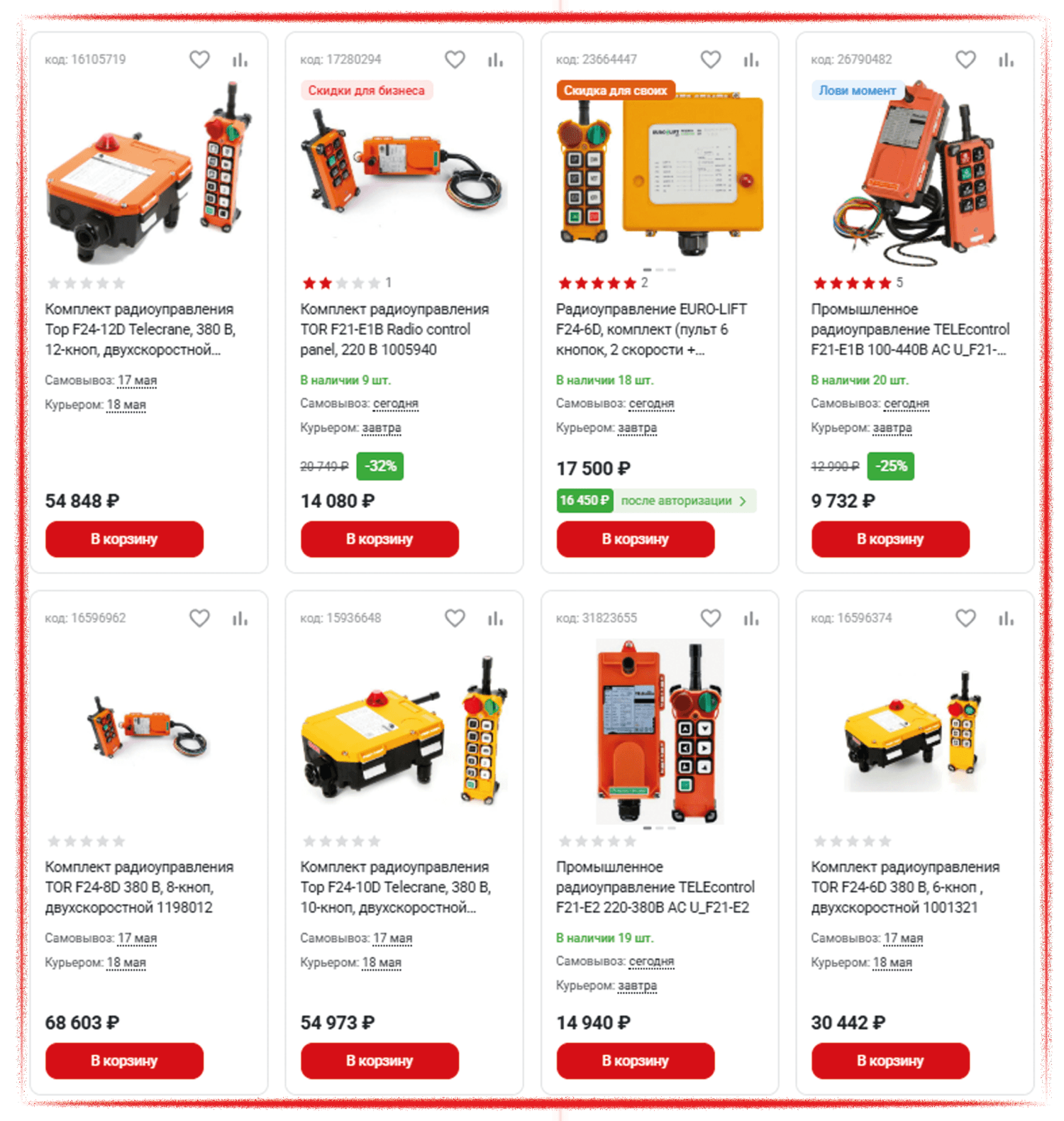

Мы провели анализ рынка и остановились на трех вендорах: UTING Telecontrol, Elfatek ANKA и DCH Radio. В их линейках есть как простейшие модели пультов (с несколькими кнопками), так и продвинутые — с джойстиками и дисплеями, на которых отображается телеметрия оборудования.

Далее мы определили сценарии атак, возможность реализации которых хотели проверить:

- Denial of Service — нарушение работы системы. Атакующий отправляет команды параллельно с легитимным пультом и нарушает работу оборудования или полностью блокирует управление (в том числе с помощью команды аварийной остановки).

- Malicious Remote Control — полный захват управления. Оператор теряет контроль над оборудованием, атакующий получает возможность управлять машиной.

- Malicious Firmware Update — подмена прошивки пульта/приемника для проведения атаки на цепочку поставок.

- Remote Destruction — дистанционное физическое уничтожение системы управления. Атакующий удаленно меняет конфигурацию системы управления и «кирпичит» оборудование. Отдельно рассматривали возможность воздействия на реле в приемниках: если заставить их переключаться несколько десятков раз в секунду (значительно чаще штатного режима), контакт пропадет буквально за пару часов.

UTING TELEcontrol

- Made in China

- Год основания: 2003

- Цена за комплект оборудования: 100–500 долл.

- Производит 60 000 + комплектов в год

- Представлен в 60+ странах

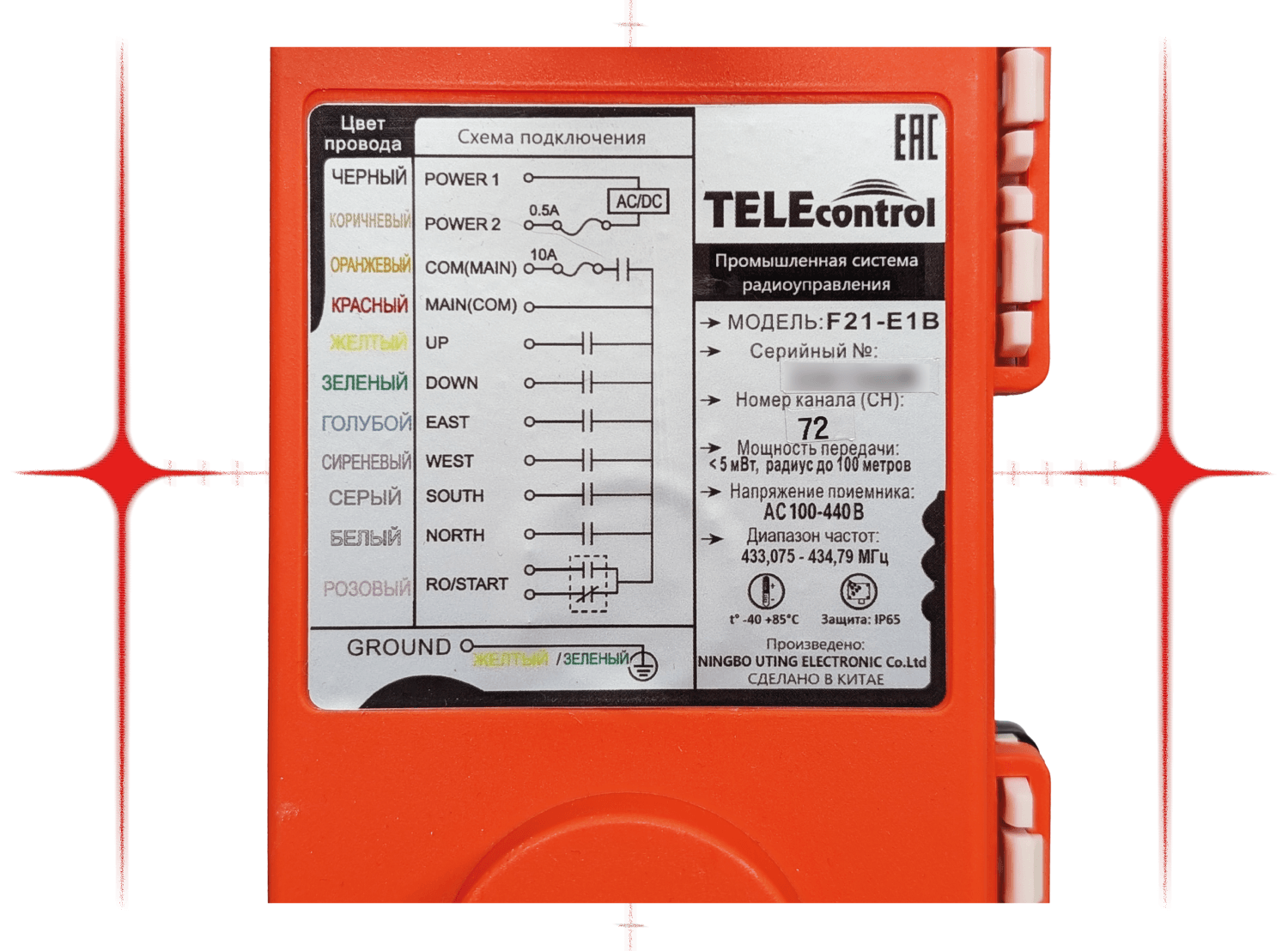

Самый бюджетный и популярный производитель в нашей выборке. Мы взяли модели F21 и F24, работающие на частоте 433 МГц.

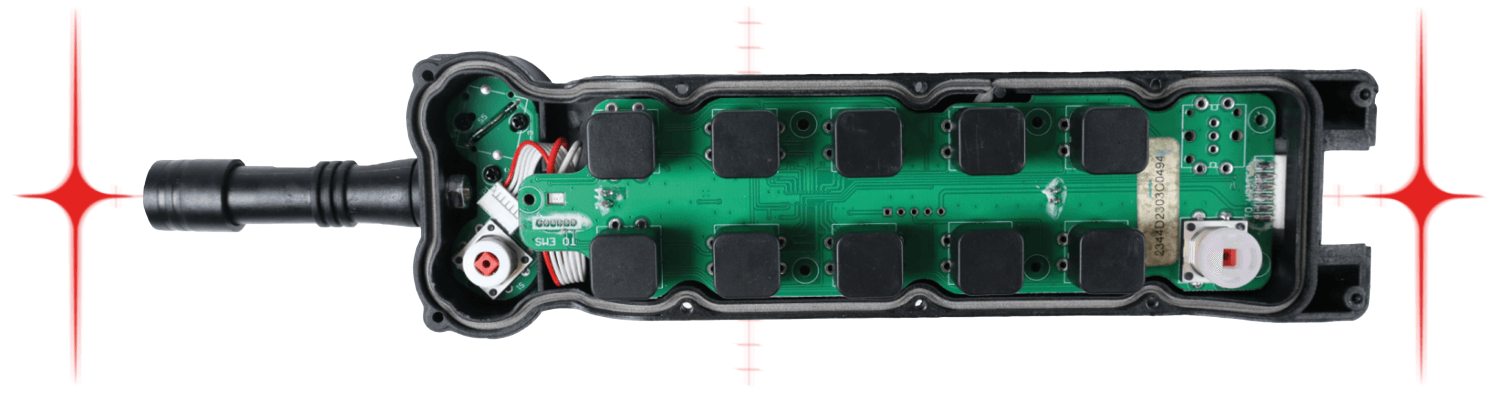

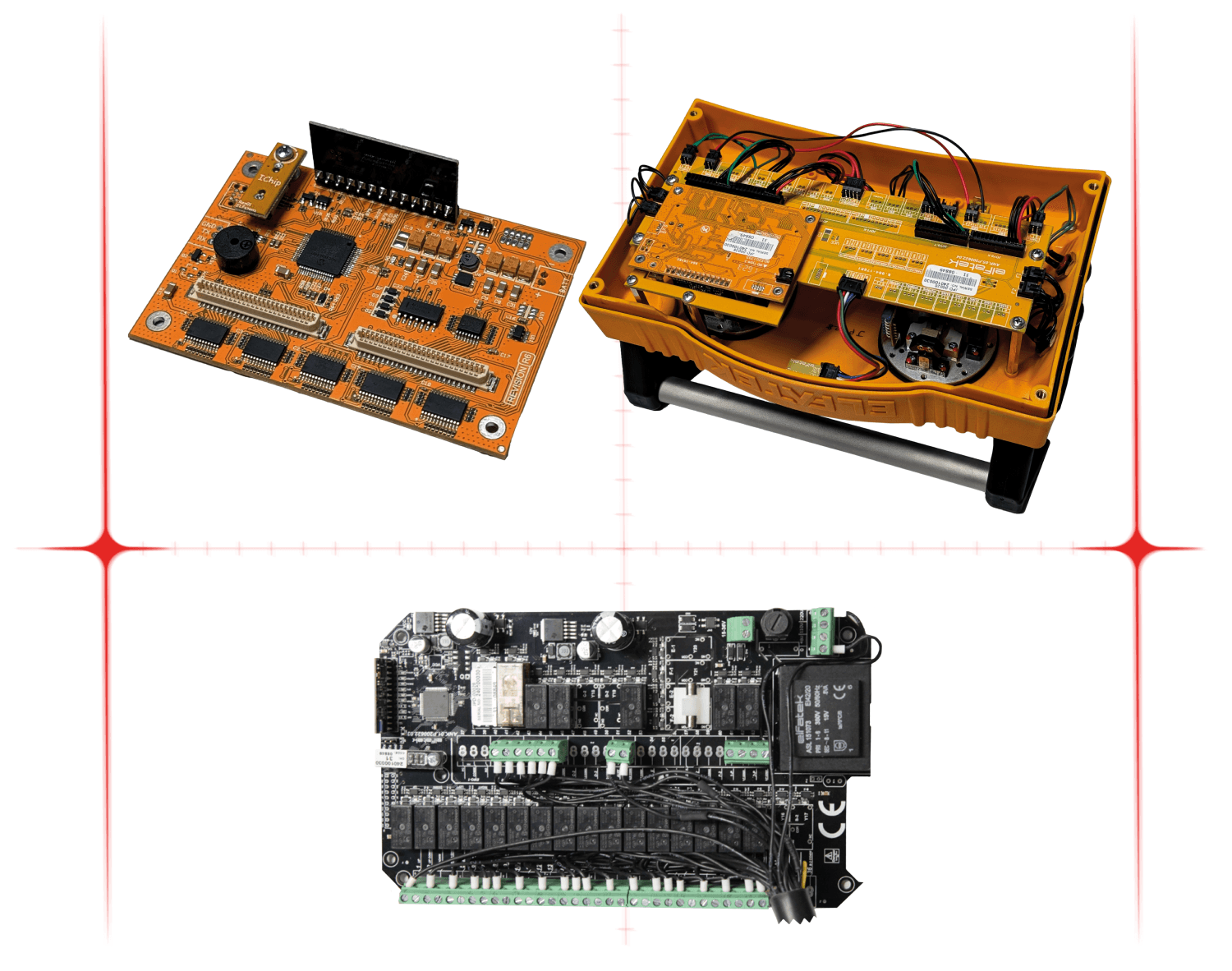

Внутри мы обнаружили оригинальное китайское железо — микроконтроллер KungFu и микросхемы приемников/передатчиков Cmostek. При этом стало понятно, что пульт и приемник не устанавливают двунаправленный канал связи: т.е. пульт только передает, а приемник, соответственно, принимает. Сразу возникли мысли о проблемах с безопасностью радиоканала…

В этой статье мы не будем останавливаться на технических деталях исследования (подробности ищите здесь), а сразу перейдем к результатам:

- Denial of Service — да.

- Malicious Remote Control — да.

- Malicious Firmware Update — да (нет активированных механизмов защиты).

- Remote Destruction — да (можно вывести из строя реле в приемнике).

Мы уведомили вендора о своих находках в рамках политики ответственного разглашения. Компания готовит исправления в новых версиях оборудования.

Elfatek

- Made in Turkey

- Год основания: 2006

- Цена за комплект оборудования: 500–2500 долл.

- Представлен в 121+ стране

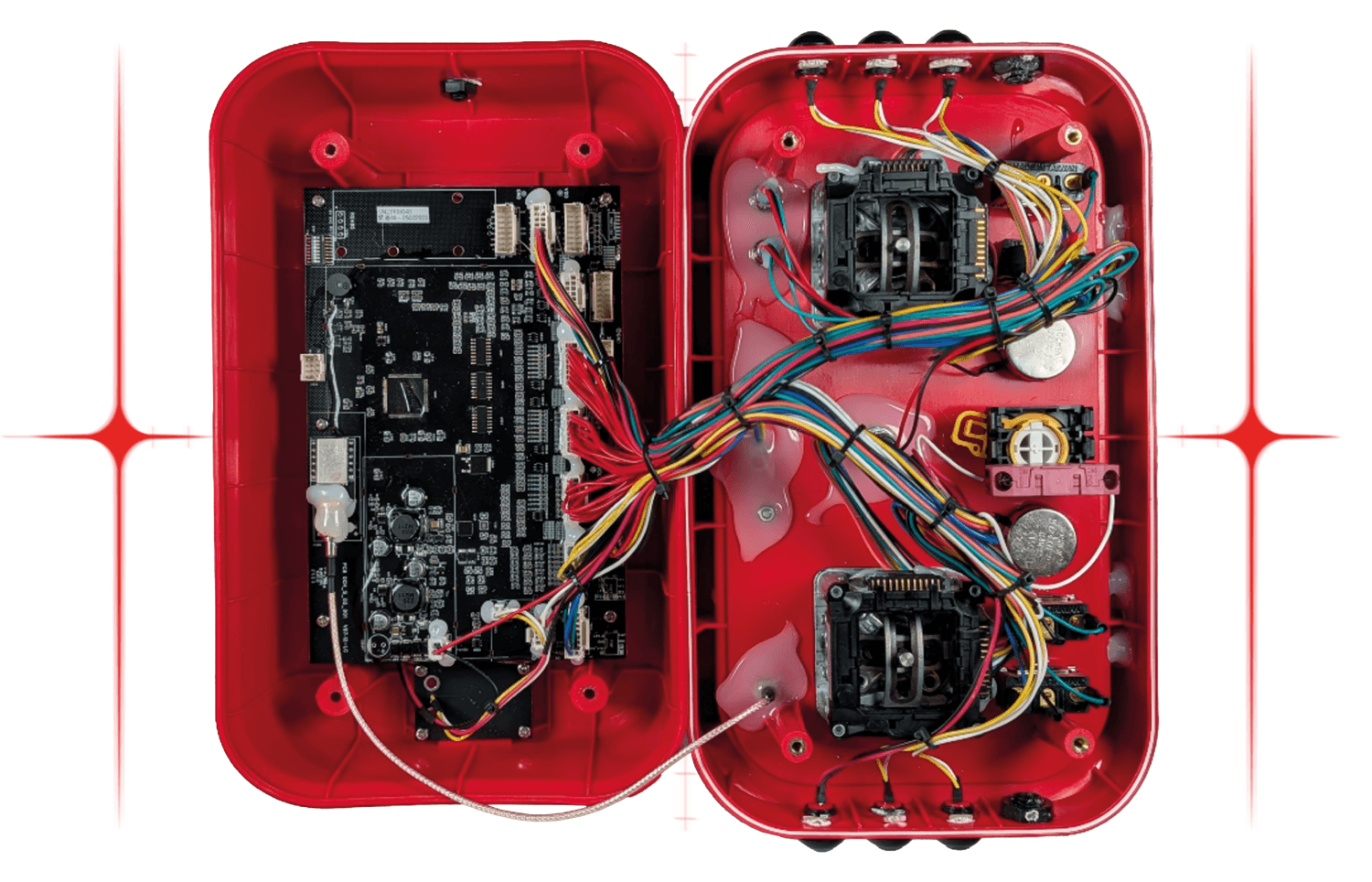

Это производитель средней ценовой категории. Мы взяли модель JPD-00028 продвинутой серии Elfatek ANKA — работает на частоте 2,4 ГГц и оснащена пультом с двумя многопозиционными джойстиками.

Внутри мы обнаружили проверенную временем элементную базу: микроконтроллер PIC18 производства Microchip и радиомодуль на базе микросхемы nRF24 от Nordic Semiconductor. Такая конфигурация позволяет реализовать защищенный двунаправленный канал передачи данных. Однако в протестированной модели связь фактически оказалась односторонней: опять же, пульт только передает, а приемник — принимает.

Отмечу, что при анализе прошивки пульта мы обнаружили функции для приема данных, но здесь они почему-то не используются. Возможно, они задействованы в моделях с экраном для отображения телеметрии. При этом в обработчике входящих данных были потенциальные уязвимости: с помощью специально сформированных пакетов можно нарушить конфигурацию пульта и вывести его из строя.

Результаты анализа:

- Denial of Service — да.

- Malicious Remote Control — да.

- Malicious Firmware Update — да (механизмы защиты прошивки включены, но настроены некорректно).

- Remote Destruction — да (возможен отказ реле и удаленное изменение конфигурации на моделях с экраном).

Мы уведомили вендора о результатах исследования и предложили варианты устранения обнаруженных уязвимостей. Им были присвоены следующие CVE:

- CVE-2024-12136 for «CWE-304 Missing Critical Step in Authentication»;

- CVE-2024-12137 for «CWE-294 Authentication Bypass by Capture-replay».

DCH Radio

- Made in China

- Год основания: 2016

- Цена за комплект оборудования: 500–4000 долл.

- Производит 100 000 + комплектов в год

- Представлен в 20+ странах

DCH Radio не так давно на рынке, поэтому не отягощена наследием старых инженерных решений. Ее оборудование относится к средневысокому ценовому сегменту и выпускается в том числе по OEM-модели под другими брендами. Для анализа мы выбрали две модели, работающие на частоте 433 МГц: DCH H320 и DCH D2400.

Внутри нас ждала надежная элементная база от известных производителей: микроконтроллеры STM32 STMicroelectronics и приемопередатчики Silicon Labs (ожидаемо для устройств этого ценового класса).

Судя по результатам тестирования, безопасность радиоканала снова не была приоритетом при разработке — нам удалось его скомпрометировать. Зато это первые продукты в выборке, у которых нам не удалось получить прошивку тривиальными способами: механизмы защиты были настроены корректно. Реализовывать более сложные аппаратные атаки (к примеру, fault injection) в данном случае нецелесообразно.

Результаты исследования:

- Denial of Service — да.

- Malicious Remote Control — да.

- Malicious Firmware Update — нет.

- Remote Destruction — да (возможен вывод из строя реле в приемнике).

Мы уведомили производителя об обнаруженных проблемах в рамках политики ответственного разглашения.

Во всех рассмотренных решениях были проблемы с безопасностью радиоканалов. Фактически в них реализована только защита от помех. Для проведения атаки злоумышленнику достаточно обзавестись недорогим SDR.

***

К сожалению, даже новые промышленные системы дистанционного управления зачастую не содержат базовых механизмов защиты или некорректно их используют. Поэтому, в очередной раз проходя мимо стройки или рядом с погрузчиком, вспомните известную фразу «Не стой под стрелой!». Ведь дело даже не в возможной ошибке оператора — контролировать оборудование может совсем не он…